Кибервойна уже здесь

О сражениях в реальном мире мы знаем довольно много, картинка в нашей голове достаточно чёткая. Но в киберпространстве всё иначе. Оно больше напоминает бой бульдогов под ковром: что-то движется, иногда из-под ковра вылетают куски мяса, но что именно происходит – неясно.

Хуже того: в первых рядах перед ограждением стоят персонажи типа Сноудена, о которых не скажешь, кто они здесь – непосредственные участники событий или просто комментаторы. Описанные в этой статье события могут быть частью необъявленной российско-американской войны, а могут быть и кучей совпадений. Оставим вам решать это самим.

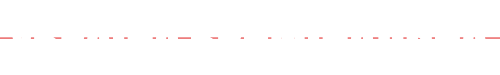

Давным-давно на этой планете появилось объединение нескольких хакеров под названием Equation Group. Точнее оно было тайным и посему анонимным. А нарекли группу так специалисты Лаборатории Касперского, опубликовавшие в феврале 2015 года отчёт о её деятельности. Оказалось, что EG существовала более 14 лет. Следы её действий были найдены в 42 странах мира, включая Иран, Россию, Пакистан, Сирию и Мали. ПО, используемое группой, было невероятно изощрённым. Например, хакеры могли переписать прошивку жёсткого диска (уязвимы были 12 видов дисков разных производителей) так, что вирус мог пережить даже форматирование и переустановку операционной системы.

Деятельность группы связывали с Агентством национальной безопасности США, хотя прямых доказательств не было. В конце концов, в мире не так уж много игроков, способных выделить такое количество ресурсов. Что особенно интересно, часть операций EG проводилась в реальной жизни, то есть предполагала действия руками, а не головой. В 2001 году хакеры подменили часть установочных дисков Oracle, добавив на них какое-то инфицированное ПО. История повторилась в 2009-м, когда участникам научной конференции разослали по почте диски, на которых, помимо исследовательских материалов, оказались вредоносные программы. Известно, что в своё время сотрудники АНБ перехватывали отправленные по почте роутеры Cisco и устанавливали на них шпионское оборудование.

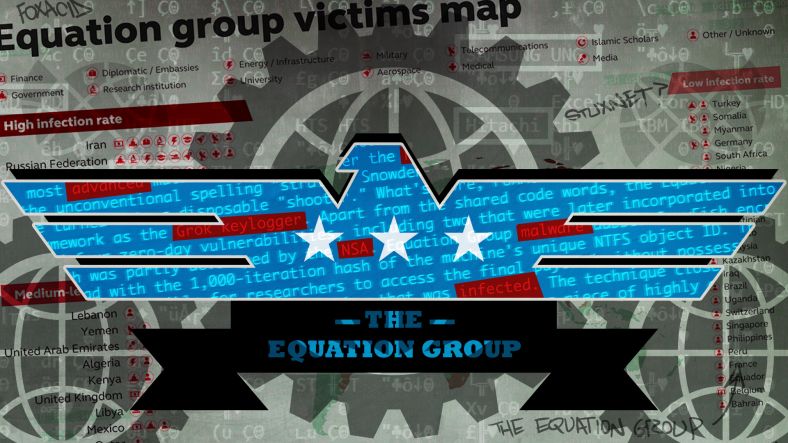

В августе 2016 года на арене появился новый игрок — группа Shadow Brokers. Она опубликовала архив, содержащий кучу утилит, предназначенных для обхода фаерволов, работы с ботнетами и инфицированными машинами. Хакеры устроили аукцион: за цену не меньше 1 миллиона биткоинов (578 миллионов долларов) можно было получить второй архив, содержащий ещё больше интересного ПО. Желающих выложить такую сумму не нашлось, поэтому через несколько месяцев они сообщили, что опубликуют второй архив, если сообщество перечислит им 10 тысяч биткоинов. Эта попытка тоже провалилась, и на некоторое время о «брокерах» забыли.

Аналитики связали утёкшие программы с АНБ. В одной из утилит нашлась строка "ace02468bdf13579"; в то же время в одном из предоставленных Сноуденом документов АНБ говорилось о том, что такое значение должно использоваться для идентификации ПО агентства. Сами Shadow Brokers утверждали, что получили утилиты, хакнув Equation Group. Лаборатория Касперского, проведя анализ программ, тоже связала их с Equation Group, хотя прямых доказательств в их отчёте не было.

Предполагалось, что специалисты АНБ используют для взлома какие-то промежуточные сервера. Видимо, хакеры смогли отследить один из таких серверов, взломали его и получили весь набор программ. Характерно, что одним из первых такую версию высказал перебежчик Эдвард Сноуден, хотя многие другие эксперты его поддержали. С другой стороны, программы мог слить один из сотрудников агентства. ФБР провело расследование и тогда же, в августе 2016-го, арестовало человека по имени Гарольд Мартин (Hal Martin). Он работал на АНБ и у него дома нашли секретные документы агентства; медиа уже начали говорить о нём как о втором Сноудене.

Внезапно в начале апреля 2017 года Shadow Brokers выдали очередную утечку, и на этот раз это были документы. Оказалось, что АНБ взломало компанию EastNets, которая занимается обслуживанием платежей в системе SWIFT. Клиентами компании был ряд ближневосточных банков, штаб-квартира находится в Дубае. В утёкшем дампе нашлись детальные списки взломанных компьютеров, принадлежавших фирмам из Дубая, Абу-Даби, Катара, Сирии, Йемена и Палестинских территорий. Кроме того, в метаданных одного из файлов обнаружили имя сотрудника АНБ, предположительно причастного к взлому (интересно, что ситуация повторилась во время выборов во Франции). Власти ОАЭ могли бы потребовать ареста и выдачи этого человека. Но официально EastNets не признала факт взлома, так что всё обошлось. Тем не менее, эксперты практически не сомневаются, что взлом действительно был.

Очевидно, что презентации PowerPoint не могли лежать на промежуточном сервере. А, значит, источником новой утечки мог быть только человек, работающий внутри агентства. Это вывело Shadow Brokers на качественно новый уровень: раньше их считали группой хакеров, зарабатывающих на продаже информации, но теперь стало ясно, что за ними стоит разведывательная служба какого-то государства. Кандидатов на роль враждебной страны немного: Китай, Россия, может быть, Северная Корея. Учитывая, что публикация произошла через несколько дней после того, как Трамп ударил «томагавками» по авиабазе Асада, её вполне можно считать путинским «асимметричным ответом».

Гораздо важнее другой вопрос: почему Shadow Brokers действуют настолько грубо? Сливают кучу актуальных уязвимостей, потенциально засвечивают своих агентов. Эксперт по безопасности Брюс Шнайдер высказал мнение, что таким образом россияне посылают сообщение: «Мы настолько много о вас знаем, что возможности нескольколетней давности не так уж ценны для нас. Можно их уничтожить, просто чтобы показать свою силу, и вы ничего не сможете с этим поделать».

В качестве подтверждения этой идеи можно рассматривать недавний скандал с Лавровым, записавшим разговор с Трампом. Таким образом, Путин скомпрометировал израильского агента и нанёс удар по американскому президенту, но взамен полностью разрушил остатки репутации своего министра. Кто теперь рискнёт обсуждать хоть какие-то вещи в присутствии российских дипломатов? Но Путину пофиг, он в очередной раз подтвердил, что его стиль — изображать обезьяну с гранатой, готовую на любые действия.

Автор: АЛЕКСЕЙ ИВАНОВ, petrimazepa.com

Tweet