Розслідування DOU: З «Дії» чи ні? Звідки хакери взяли персональні дані 2 млн українців

22 січня стало відомо про продаж даних двох мільйонів українців, що начебто зберігались сервісом «Дія». Їх виставили за 15 тисяч доларів США на форумі RAID й інших порталах. Пізніше, за твердженням IT-спеціалістів, які розбирали цю тему, до вже злитої бази додались дані з реєстру edriver.

Цьому передувала масштабна кібератака на державні інформаційні ресурси 13–14 січня. За словами голови Держспецзв’язку Юрія Щиголя, від атаки постраждали майже 70 сайтів центральних і регіональних органів влади. 23 січня Кіберполіція заперечила злом порталу «Дія» та зазначила, що повідомлення про витік даних не пов’язане з цією кібератакою. Водночас посадовці витік даних не визнали. Зокрема, в Міністерстві цифрової трансформації назвали інформацію про продаж бази даних провокацією та продовженням гібридної війни. Редакція порталу DOU розбиралася в деталях.

На DOU Software Architect і блогер Володимир Рожков створив топік з обговоренням цієї теми. Користувачі форуму наразі зазначають, що ціна злитої бази даних досягла 80 тисяч доларів і, вірогідно, таки знайшовся покупець, адже лінк на продаж уже начебто недійсний.

Головні питання сьогодні: чи стався витік інформації, якщо так, звідки були вкрадені дані українців та чи зможуть зловмисники повторити цю атаку?

Злиті дані — автентичні?

Ми поспілкувались з декількома IT-спеціалістами, які досліджували цю тему та аналізували викладені у відкритий доступ архіви даних. Вони зазначають, що дані, найімовірніше, автентичні, а отже, витік інформації стався насправді.

Зокрема, Володимир Рожков пояснює так. Перший архів — структурована база персональних даних, таких як: імейл, телефон, ПІБ, ІПН, адреса, серія, номер паспорту, дата видачі, назва органу, який видав, номер та дата видачі ID-картки. Також ця база містить унікальний ідентифікатор — набір цифр і букв.

Другий архів — фото різних документів: паспортів, трудових книжок, свідоцтв про шлюб тощо.

Третій архів — слабоструктурована база записів з різноманітними даними: як із персональною інформацією, такою, як у першому архіві, так і з додатковою. Це, наприклад, інформація про запит на отримання батьківської допомоги («єМалятко») та квитанціями про оплату. Кожен запис також має унікальний ідентифікатор.

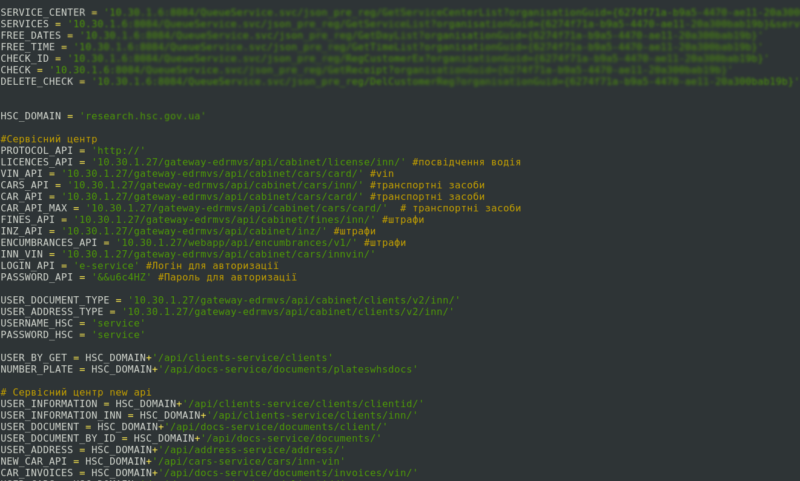

«Коли ви логінитесь у вебпортал „Дія“, то, — зазначає Рожков, — сайт проставляє вам так званий JWT-токен — це один зі стандартних способів авторизації на вебсайтах. В цьому токені зашифровані ваші дані, а саме ім’я та прізвище, а також головне — унікальний ідентифікатор. Тепер найцікавіше: цей ідентифікатор, який видає вебпортал „Дія“, збігається з ідентифікаторами, які є у першому та третьому архіві. Щоб перевірити це, потрібно залогінитись у вебпортал „Дія“, відкрити консоль розробника, подивитися, який ID видала вам „Дія“, та пошукати за ним інформацію у злитій базі», — зазначає Software Architect. Він детально описав це в топіку на DOU, надавши інструкції, як це перевірити.

Окрім цього, один з анонімних користувачів DOU зробив сайт, на якому можна перевірити, чи є ви в семплі бази. «Спочатку треба залогінитися на „Дію“ та взяти звідти свій userID. Це ідентифікатор, а не пароль чи код доступу, тому безпечно його передавати та вставити на сайт. Якщо ви є в базі, то сайт видасть частково затерті дані. Однак пошук працює тільки по семплу із 100 тисяч користувачів», — пояснює Володимир Рожков.

Йому відомо, що станом на 25 січня свій ID-номер перевірили 1418 людей, серед номерів виявилось 54 збіги:

«Якщо вважати, що вся база — це два мільйони записів, а у відкритий доступ потрапило 100 тисяч, всього користувачів „Дії“ — 13,5 мільйона, за даними Мінцифри, то ймовірність опинитися у базі становить трохи менше як 1%. І дані автентичні. Таким чином, теоретично кожен сотий користувач вебпорталу „Дія“ знайде свій номер у базі. Це якщо говорити про докази того, що база пов’язана з „Дією“. Якщо ж говорити про свіжість і справжність даних, то перевірити це значно простіше — достатньо зателефонувати за номерами телефонів, які є в базі, та запитати у їх власників, чи коректні дані».

Ми попросили одного з розробників, який знайшов свої дані у вкраденій базі, перевірити, чи збігається його ID в «Дії» з даними семплу. Коли він зайшов у «Дію», йому запропонували заново пройти процедуру реєстрації та ввести дані. Розробник припускає, що таким чином спеціалісти «Дії» замітають сліди після витоку даних:

«Наче „випилили“ мене. Звичайно, ID вже не збігається. З „Дії“ видалили мій обліковий запис. Виглядає так, ніби там замітають сліди».

У топіку один з користувачів Павло Вертелецький вирішив дізнатись, чи збігається його ID на вебпорталі «Дія» і на злитому семплі. Він виявив, що алгоритм формування ID у злитій базі та реальній «Дії» однаковий. На його думку, це якраз свідчить про злив даних саме з «Дії».

Як же стався витік даних?

Чи пов’язаний витік з кібератакою 13–14 січня?

Точної відповіді на питання, де саме була «діра» і відповідно як стався витік, наразі немає. На думку Володимира Рожкова, необов’язково ці дані були злиті з «Дії», можливо, їх вкрали з якоїсь проміжної бази:

«Я думаю, що витік був організований через злам систем, які перебувають в одному контурі з „Дією“. Враховуючи, що буквально того тижня (13–14 січня — ред.) був гучний злам державних сайтів, найімовірніше, зловмисники отримали доступ до проміжних баз або кешів „Дії“. Тому коли Кіберполіція та Мінцифри кажуть, що „„Дію“ не ламали“, то де-юре вони, ймовірно, праві, бо зламали не „Дію“, а інший сервіс, який був поряд. Втім, це не має жодного значення, адже були вкрадені персональні дані мільйонів українців, і це факт, який неможливо заперечувати, зважаючи на наявний аналіз».

Слід зазначити, що згідно з аналізом CERT-UA, в кібератаці 13-14 січня вирішальну роль зіграли шкідливі програми BootPatch та WhisperKill. Остання здатна перезаписувати файли за визначеним переліком розширень послідовністю байт 0xCC довжиною 1 МБ. Для доставки використовується .NET-даунлоадер WhisperGate, що є програмою широкого вжитку і завантажує з cdn.discorapp[.]com та декодує іншу .NET-програму-лаунчер WhisperPack.

Більше деталей про те, як діє WhisperGate, є на сайті NioGuard Security Lab.

Член ГО «Ukrainian Cyber Alliance» Андрій Баранович вважає, що злиті дані вкрадені саме з «Дії». На його думку, вихідники злитої бази за структурою та файлами збігаються з сайтом Мінцифри. Крім цього, він стверджує, що в одному з великих архівів є значна кількість картинок — близько 16 ГБ, приблизно 200 тисяч файлів. Вони схожі на прев’ю, тобто не на самі картинки, а їхні зменшені копії:

«Половина з них — це прев’ю до PDF-файлів, які є з брендованими логотипами „Дії“. Також заяви на „єМалятко“, відкриття та закриття ФОПів, дозволи на будівництво, які також потрапили до злитої бази даних, є тими сервісами, що надає портал „Дія“. Звідки хакери могли їх взяти? В семплі, який виклали ці хакери, „лежить“ сам сайт „Дії“, не портал. Я вважаю, що це результат атаки, яка відбулась 13–14 січня. До речі, з’явилась чергова порція документів з кабінету „Електронний водій“. На мою думку, вони зламали ці системи достатньо давно й повикачували дані», — коментує ситуацію Андрій Баранович.

За словами експерта, злив даних — наслідок кібератаки нашого ворога, а створення топіків з продажу даних — вони були виставлені на декількох порталах — спроба замести сліди, щоб це видавалось кримінальною атакою:

«Це повноцінна російська атака, яку можна порівняти за своїми наслідками з NotPetya (потужна кібератака 2017 року, внаслідок якої було порушено роботу низки українських держпідприємств, установ, банків тощо — ред.). Нині дуже важливо розібратись, що саме стало слабким місцем для хакерів», — наголошує Андрій Баранович.

На думку експерта, «діра» була в OctoberCMS, на основі якої компанія-розробник створила «Дію». Понад те, атака була на самого розробника: «Якщо користуватися їхніми адміністративними доступами, можна було піти далі. В них є проблеми з безпекою», — наголошує Андрій Баранович. Зазначимо, що розробником «Дії» є компанія KitSoft, яка також розробила низку інших важливих систем для державних органів. Проте в KitSoft нас запевнили, що на порталі «Дія» (my.diia.gov.ua) не використовується October CMS і PHP. Він працює на іншому стеку технологій.

Окрім очевидних ризиків для тих, чиї дані були вкрадені, а саме можливих шахрайських дій, Андрій Баранович вбачає загрозу ідентифікації співробітників, наприклад, силових установ: «Це може зашкодити обороноздатності нашої держави».

Експерт з кібербезпеки Влад Стиран говорить, що дані зі злитої бази виглядають автентичними, хоча детально він це не аналізував.

На його думку, «стався контрольований злив даних, отриманих в рамках даних KitSoft та його клієнтів»: «Я бачу в цьому витоку даних продовження кібератаки 13–14 січня. За цим можуть стояти росіяни. Окрім стандартних для громадян ризиків при зливі даних, основний негативний вплив наразі інформаційний».

По суті, атаку на Kitsoft визнали і в самій компанії. Зокрема, СЕО Олександр Єфремов написав: «Одним із напрямків атаки було пошкодження інфраструктури KitSoft, тому ми її частково призупинили. Корпоративний сайт KitSoft не використовує платформу OctoberCMS. Незабаром ми відновимо його роботу».

KitSoft заперечує витік даних

Розробкою та модернізацією ПЗ єдиного державного вебпорталу електронних послуг «Дія» займалась компанія KitSoft, або ж ТОВ «Комп’ютерні інформаційні технології» згідно з реєстром. Вартість розробки становила 38,4 мільйона бюджетних гривень. Контракт з компанією ДП «Дія» уклало 19 листопада 2021 року.

У профілі компанії на DOU зазначено, що KitSoft — українська компанія, яка розробляє та впроваджує цифрові технології для державних органів та комерційних організацій. Серед проєктів компанії розробка сервісів «Дія» («єМалятко», послуги для ФОП і ТОВ), вебпорталів для міністерств та інших державних органів. KitSoft базується в Києві.

І справді ця компанія регулярно отримує бюджетні замовлення, зокрема на розробку чи підтримку різних систем державних або комунальних органів. За даними аналітичної системи YouControl, з 2013 року KitSoft уклав угод на загальну суму 156 мільйонів бюджетних гривень. Пік закупівель за публічні кошти припав на 2021 рік.

ТОВ «Комп’ютерні інформаційні технології» зареєстрували у столиці 2007 року. Статутний капітал ТОВки, яка виграє на тендерах мільйони, становить трохи більше як 26 тисяч гривень. Власником компанії зазначений Олександр Єфремов.

Примітно, що ТОВ «Комп’ютерні інформаційні технології» «засвітилось» у розслідуванні корупційного правопорушення. За матеріалами справи, начебто службові особи ДП «Інформаційні судові системи» та Державної судової адміністрації підписали акти виконаних робіт з розробки ПЗ, при цьому роботи не виконали. Підрядником, зокрема, виступала компанія «Комп’ютерні інформаційні технології».

Після кібератаки 13–14 січня на своїй офіційній сторінці в Facebook компанія зазначила, що «разом з Мінцифрою та іншими органами влади безупинно працює над ліквідацією наслідків кібератаки».

Варто також зазначити, що наразі сайт KitSoft на стадії оновлення.

Водночас у компанії взагалі заперечують витік даних:

«Свідчення, що є на сьогодні, не підтверджують витік бази даних. Варто зазначити, що KitSoft, хоча і є розробником порталу „Дія“, не є власником цієї ІТ-системи і не має повноважень щодо захисту її безпеки. Офіційне розслідування проводять відповідні державні органи та публікують результати», — зазначив СЕО KitSoft Олександр Єфремов.

У Мінцифри кажуть, що злита база є компіляцією старих даних, раніше доступних в інтернеті

По суті, Міністерство цифрової трансформації також не визнає витоку даних з «Дії», крім того, у відомстві запевняють, що шкоди громадянам кібератака не завдала. Зокрема, в офіційному повідомленні від 22 січня зазначено, що «шахраї продають старі дані, скомплектовані з багатьох джерел, які були злиті до 2019 року». При цьому міністр Михайло Федоров навіть натякав на зливи інформації «з одного відомого банку».

Щодо самої кібератаки, то в міністерстві 16 січня зазначили, що всі докази вказують на те, що за нею стоїть Росія.

Ми скерували запит до Мінцифри з проханням прокоментувати, як у злитій базі з’явилися специфічні для «Дії» дані. Нам відповіли так:

«Очевидно, можна стверджувати, що приклади даних, які видають за дані з порталу „Дія“, точно є компіляцією різних баз, раніше доступних в інтернеті. Адже там є багато даних, які не обробляються на порталі „Дія“ взагалі. Наприклад, сканкопії паспортів-книжечок. Також щодня наша служба підтримки отримує від громадян багато звернень з цього питання, і серед них є такі, коли українці в цих базах знаходять свої старі паспортні дані чи місце реєстрації».

Також у відомстві зазначили, що наразі є багато фейків про нібито «злиті» дані. Майже щодня з’являються оголошення в даркнеті чи на блекмаркетах щодо продажу баз даних нібито з «Дії». Головною метою кібератаки 13–14 січня, на думку представників міністерства, є психологічний вплив на українців, який полягає в підриві довіри до органів влади та сприянні панічним настроям. При цьому в Мінцифри запевняють, що «реальної шкоди громадянам такою атакою завдати неможливо».

Появу даних щодо, наприклад, специфічного сервісу «Дії» «єМалятко» в міністерстві пояснюють тим, що кожну заяву відправляють на звичайні поштові адреси громадян і передають іншим органам влади:

«Відповідно, у випадку несанкціонованого доступу до якогось з цих ресурсів можливе часткове отримання доступу до заяв. Також зазначимо, що зовнішній вигляд заяв „єМалятко“, представлених у базі, відрізняється від дизайну заяв у „Дії“, що може свідчити про їхнє автоматизоване або ручне редагування/створення. Однак отримати шаблон заяви досить легко, ця інформація у відкритих джерелах».

Не є доказом зливу даних саме з «Дії», на думку представників Мінцифри, збіг UserID у злитій базі даних і на порталі «Дії»:

«Щодо UserID — ми перевірили відповідні ідентифікатори й не підтверджуємо інформацію, що ідентифікатори, вказані у прикладі злитої бази, відповідають ідентифікаторам користувачів на порталі „Дія“. Одиничні збіги можуть бути наслідком використання зловмисниками окремих поштових серверів та доступу до їхніх логів».

Водночас у топіку на DOU Володимир Рожков зазначає, що у семплі на 100 тисяч записів начебто зі злитої бази даних є паспорти, видані після 2020 року. Відповідно вони не можуть бути лише компіляцією відкритих даних, отриманих до 2019 року:

«В базі є паспорти, видані після 2020 року, наприклад, такий: „КС 891XXX 2021-04-27 Кам’янка-Бузьким сектором Буського МРВ ГУДМС України у Львівській області“. Отже, якщо це справді база „Дії“, то заяви Мінцифри про провокацію та фейк — ймовірно, не відповідають дійсності».

За даними IT-спеціаліста, наразі в семплі зі злитої бази на 100 тисяч він виявив понад 6,6 тисячі паспортів та ID-карток, виданих за 2020–2021 роки. Володимир Рожков припускає, що у самій злитій базі на два мільйони їх може бути більше.

За інформацією Мінцифри, розслідуванням наразі займається СБУ та Кіберполіція. Вочевидь, внутрішнє розслідування в міністерстві не проводять.

Зазначимо, що 22 січня міністр цифрової трансформації Михайло Федоров анонсував рішення запустити в застосунку «Дія» послугу «єЗахист», за допомогою якої кожен громадянин зможе дізнатись базові правила кібербезпеки, а в майбутньому в Мінцифри планують зробити сервіс із повідомленням, коли чиновник перевіряє дані щодо особи в реєстрі.

Загроза безпеці держави

Перше, що українці почали обговорювати у зв’язку з можливим витоком персональних даних, — це загроза шахрайських дій: оформлення кредитів або навіть крадіжка грошей. Однак експерти вбачають у цьому й гірші наслідки. Насамперед системну проблему з безпекою.

На думку голови ГО «УНКД» Андрія Роговського, злив міг статися, зокрема, через відсутність захисту кореневого центру сертифікатів протягом більш як трьох місяців.

«У нас є ключі, за якими можна заходити в банк, підписувати документи тощо. Крім цього, є банк ID, який також дозволяє авторизуватися. Це просто спосіб доступу. Організація, яка видає нам електронні цифрові ключі, сама отримує їх від єдиного центру, який все це завіряє. Якщо захопити цей найголовніший ключ, то можна навипускати ключів під різні організації. І за допомогою цих ключів можна здійснювати різні дії. Зокрема, заходити у внутрішню систему організації, навішувати кредити тощо. Адже, за законодавством, цифровий підпис у нас визнаний. Якщо витік даних був, то це взагалі проблема інфраструктурної цілісності на рівні обороноздатності нашої країни», — пояснює Андрій Роговський.

Як приклад перевірки цього механізму, експерт згадує нещодавній випадок з підписом петиції начебто Джо Байденом. Примітно, що, за інформацією «Української правди», петицію підписали з використанням викраденого ключа удосконаленого електронного підпису, який згенерували у «ПриватБанку».

Андрій Роговський також повідомив, що вони (ГО «УНКД») надіслали запит до Антимонопольного комітету, щоб з’ясувати, чому розробку систем для різних відомств регулярно доручають одній компанії. Мова про KitSoft. Експерт допускає навіть змову з метою підігравання компанії.

Експерт з інформаційної безпеки Сергій Факас назвав витік, що стався, чи ненайгіршим кіберінцидентом в історії України:

«Загроза така сама, як при крадіжці документів. Тільки тут ще гірше, бо вкрадені цифрові документи неможливо відрізнити від невкрадених. Другий ешелон загроз — на відміну від українського суспільства, зловмисники мають інформацію про архітектуру і „нутрощі“ системи, яка обробляє наші приватні дані і генерує документи, прирівняні до юридично вагомих паперових. Третій — ніхто не знає, чи внесли якісь зміни в реєстри і чи не з’явилися або зникли там люди».

Провину Сергій Факас покладає на некомпетентну команду й самого міністра цифрової трансформації Михайла Федорова. Експерт наголошує, що розпочинати потрібно було не з розробки порталу «Дія», а зі створення і впровадження стандартів для всієї державної ІТ-структури:

«Безпека даних — це процес, який має покривати всю систему, що оперує чутливими даними. Нам необхідна програма з інформаційної безпеки — безперервна і така, що покриває усі компоненти системи, процеси і персонал», — наголошує Сергій Факас.

Підсумок

Отже, всі експерти, з якими ми поспілкувались, вважають, що базу даних українців, яка була виставлена на продаж, хакери отримали внаслідок витоку інформації. Можливо, витік стався через кібератаку 13–14 січня або ж навіть раніше. За словами IT-спеціалістів, злиті дані є автентичними. Таким чином зловмисники могли отримати актуальну інформацію двох мільйонів українців.

Це загрожує не тільки очевидними ризиками — шахрайськими діями або крадіжкою грошей, а й взагалі ставить під питання систему інформаційної безпеки країни, адже хакери, очевидно, змогли знайти в ній слабкі місця. На думку експертів і власне Мінцифри, за цими діями стоїть Російська Федерація.

IT-спеціалісти точно не виявили, де саме стався витік. Не обов’язково, що зламали безпосередньо портал «Дія». Можливо, хакери отримали дані через злам компанії-розробника або з іншої проміжної бази. Однак і Міністерство цифрової трансформації, і Кіберполіція, і компанія-розробник KitSoft наразі фактично заперечують витік даних, називаючи злиту базу «компіляцією різних баз, раніше доступних в інтернеті».

Головний фокус посадовців сьогодні — розслідування саме кібератаки. Однак, як твердять експерти, якщо цей інцидент з витоком даних належним чином не розслідують і не вживуть відповідних заходів, схожі інциденти можуть повторюватися.

Авторка: Олена Чернишова; DOU